OpenVPN Auth - Integração Active Directory

O OpenVPN Auth é o Addon responsável por autenticar o servidor OpenVPN do OpenFW UTM Community em uma base de autenticação Active Directory (AD).

📝 Visão Geral

Por padrão, o OpenFW UTM Community tem o recurso de autenticação local (usuários criados e gerenciados localmente). Se você deseja centralizar a gestão de usuários e permitir que eles utilizem as mesmas credenciais do Windows para acessar a VPN, este Addon realiza essa integração.

🚀 Passo 1: Instalação via Terminal

Se você estiver usando uma versão do OpenFW UTM Community que tal recurso não está instalado ou migrou do Endian Firewall UTM Community para o OpenFW UTM Community, siga os passos abaixo.

Acesse via SSH seu servidor OpenFW e execute os seguintes comandos:

# Atualiza a lista de pacotes

smart update

# Instala o pacote de autenticação LDAP/AD

smart install auth-openvpn-ldap -y

Após a execução, uma nova interface gráfica (GUI) aparecerá em:

VPN ➡️ Autenticação (LDAP/AD)

⚙️ Passo 2: Preparação no Active Directory (AD)

Para que a integração funcione corretamente, realize as seguintes configurações no seu Windows Server:

- Criar uma OU: Sugerimos o nome

OpenVPN(ex: para organizar os usuários e grupos do serviço). - Criar Usuário de Integração dentro da OU: Crie um usuário comum (ex:

openvpn_auth).- ⚠️ Importante: Este usuário não precisa de direitos de Administrador do Domínio.

- Criar Grupo de Acesso dentro da OU: Crie um grupo chamado

OpenVPN.- Apenas os usuários adicionados a este grupo terão permissão para conectar na VPN.

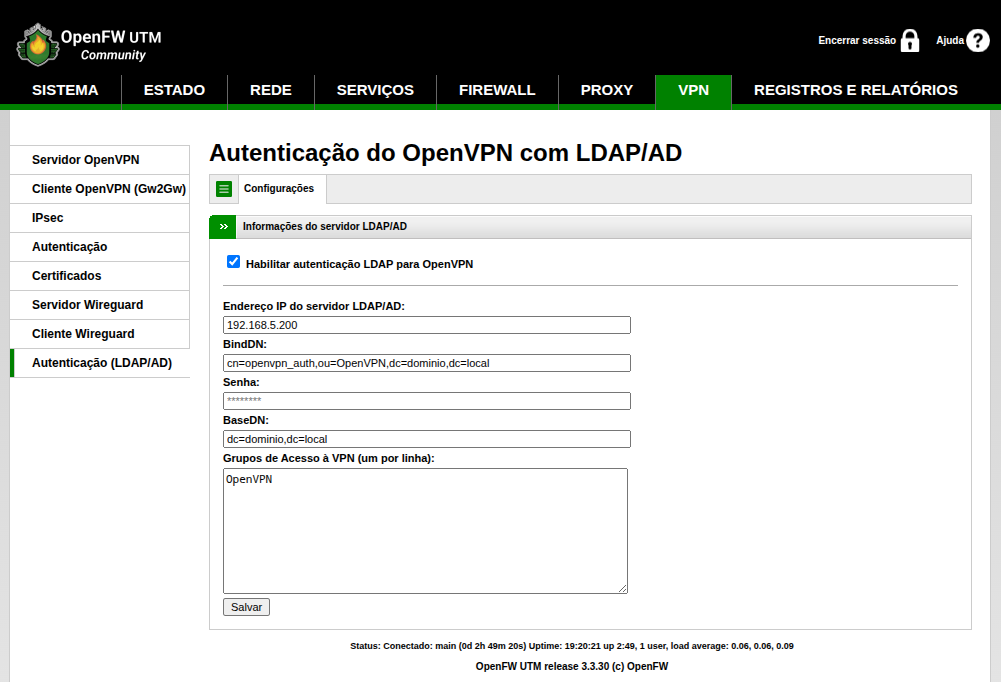

🖥️ Passo 3: Configuração na Interface Web (GUI)

Habilite o Addon na interface do OpenFW e preencha os dados seguindo o exemplo abaixo:

| Campo | Exemplo de Preenchimento |

|---|---|

| Endereço IP | 192.168.5.200 (IP do seu servidor AD) |

| BindDN | cn=openvpn_auth,ou=OpenVPN,dc=dominio,dc=local |

| Senha | senha_do_usuario_acima |

| BaseDN | dc=dominio,dc=local |

| Grupos de Acesso | OpenVPN |

🔍 Passo 4: Testes e Diagnóstico

Após preencher os dados e configurar o cliente VPN, você deve acompanhar se a autenticação está ocorrendo com sucesso através dos logs do sistema.

Monitorando via Terminal

Execute o comando abaixo para ver as tentativas de conexão em tempo real:

tail -f /var/log/openvpn/openvpn/openvpn.log

O que observar:

- ✅ Sucesso: Se as configurações estiverem corretas, você verá mensagens de "Auth Success" para o usuário.

- ❌ Erro: Caso falhe, revise as configurações e analise os logs de erro.